روش های مختلف هک کدامند؟

روش های مختلف هک: در مقاله های قبل درباره هکرها، هک شدن، راه های افزایش امنیت در برخی شبکه های اجتماعی و همچنین بازیابی اکانت ها صحبت کردیم. در مقاله امروز مجله امنیت فضای مجازی قصد داریم تا به طور کامل درباره روش های مختلف هک شدن توضیح دهیم.

اگر تا به حاب تصورتان از هک کردن، نصب چند برنامه یا وارد کردن چند خط کد بوده، شما کاملا در اشتباه هستید. در مرحله اول شما باید این نکته را بدانید که هک کردن یک کار بسیار سخت و مشکل است و خیلی راحت انجام نمی شود. هکر ها نیز افراد بسیار باحوصله ای هستند که راه های زیادی را برای هک کردن یک سیستم را امتحان می کنند.

شما می توانید با شناخت این روش های مختلف یا آشنایی کامل با آنها، تا حدی با هک آشنا شوید و بتوانید تا حدی جلوی آن را بگیرید. در ادامه این مقاله در وب سایت ایران سوشیال به بررسی روش های مختلف هک می پردازیم.

حمله لغت نامه ای (Brute Force)

اولین و معمول ترین روش هک، حمله لغت نامه ایست. این روش برای هک کردن رمز یک نفر و ورود به اکانت های شخصی او می باشد. برخی از رمز ها هستند و که همه ما آنها را می شناسیم. برای مثال رمز هایی مانند Password، 12345678 یا برعکس یا رمز های عددی اینچنین و ساده که حتی خود ما نیز هر از چند گاهی آنها را برای باز کردن رمز وای فای یا رمز دیگری استفاده می کنیم.

در این روش هکر ها یک فایل کامل از رمزهای اینچنینی را در آن فایل قرار می دهند و وقتی که تلاش می کنند وارد اکانت شخصی بشوند، همه این رمز ها را در آن وارد می کنند. در واقع این کار را یک برنامه انجام می دهد و هکر فقط زحمت نوشتن برنامه را دارد. ولی از آنجایی که خیلی وقت است که مردم اینطور رمز ها را برای اکانت های خود نمی گذارند؛ هکر ها نیز خیلی از این روش استفاده نمی کنند. به این گونه حملات، حملات Brute Force نیز گفته میشود.

اما فقط محض اطمینان بهتر است که رمز های خود را از این مدل رمز ها نگذارید و نکته دوم این که رمز های یک جور برای اکانت های مختلف خود نگذارید، تا اگر هم یکی از اکانت های شما هک شد؛ هکر نتواند به راحتی به بقیه اکانت های شما دسترسی پیدا کند.

شاید باورتان نشود ولی 20 پسورد ترند سال 2016 بر طبق تحقیقات، عبارتند از:

| 1- 123456 | 5- 111111 | 9- 123123 | 13- 123321 | 17- 1q2w3e4r |

| 2- 123456789 | 6- 1234567890 | 10- 987654321 | 14- 666666 | 18- 654321 |

| 3- qwerty | 7- 1234567 | 11- qwertyuiop | 15- 18atcskd2w | 19- 555555 |

| 4- 12345678 | 8- password | 12- mynoob | 16- 7777777 | 20- 3rjs1la7qa |

بد افزار ها (Malware)

بد افزار ها، یکی از خطرناک ترین انواع روش های هک هستند. هک یکی از روش های خیلی مطمئن برای هکر های حرفه ایست و به واسطه آن و اطلاعات پایین هدف، به راحتی او را هک کنند. انواع مختلفی از بد افزار ها وجود دارند که هر کدام کار خاصی را انجام می دهند و باعث می شوند که شما به راحتی هک بشوید. انواع بد افزار عبارت اند از:

- ویروس

- اسب های تروجان

- کرم ها

- جاسوس افزار ها

- باج افزار ها

- روت کیت ها

بد افزار ها، برنامه هایی هستند که توسط هکر و به هدف خاصی نوشته می شوند. برای مثال کرم ها به طوری نوشته می شوند که ذره ذره، فایل های شما را پاک کنند. یا باج افزار ها، (Ransomware) بخشی از فایل های مهم شما را قفل می کنند تا شما پول به هکر بدهید و وی کلید قفل و رمز را در اختیار شما قرار دهد. ویروس ها نیز به طوری نوشته می شوند که کار های خاصی را انجام می دهند؛ برای مثال ممکن است فایل های شما را پاک کنند، کار های شما را زیر نظر داشته باشند یا حتی در فلش ها، یا حافظه های خارجی که به سیستم متصل می شوند، تکثیر شوند تا به سیستم های دیگر نیز نفوذ کنند.

حمله جستجوی فراگیر

روش دوم در هک کردن یک پسورد، حمله جستجوی فراگیر می باشد. در این روش، هکر ها تمام حالات ممکن برای رسیدن به ترکیب نهایی و درست بررسی می کنند و مورد آزمایش قرار می دهند. برای مثال، با شناختی که از فرد دارند و از علایق او خبردارند، رمز عبور وی را حدس می زنند. در این روش هکر ها از همه کاراکتر ها یعنی، حروف کوچک و بزرگ، اعداد و کاراکتر های خاص (! @ # $ %) استفاده می کنند تا به پسورد برسند.

اما با احتساب پیچیدگی های پسورد، این روش زمان زیادی از هکر می گیرد و این کار را فقط در صورتی که قصد ضربه مستقیم به شما داشته باشند انجام می دهند. برای مقابله با این روش نیز تنظیم کردن یک پسورد قوی و پیچیده پیشنهاد می شود تا احتمال هک شدن کم شود.

فیشینگ (Phishing)

یکی از خطرناک ترین روش های هک شدن، فیشینگ می باشد. در این روش یک ایمیل مخرب برای میلیارد ها فرد در جهان ارسال می شود و ارسال شدن آن به شما ضربه ای نمی زند؛ اما اگر ایمیل را باز کرده و روی لیک آن کلیک کنید، در دام نفس گیر و مهلک آقای هکر می افتید. وقتی روی این لینک کلیک می کنید بد افزاری از طریق ایمیل وارد سیستم شما می شود یا ویروسی پسورد های شما را بر میدارد و برای هکر می فرستد. با این روش شما به راحتی هک می شوید. پس حتما مواظب لینک های ناآشنا در ایمیل خود یا حسابهای شبکه های مجازی خود باشید و ترجیحا روی این لینک ها کلیک نکنید.

سرقت کوکی ها (Cookie Stealing)

کوکی های مرورگر ها یکی از چیز هایی است که احتمالا همه ما تا این لحشه حداقل یک بار پیام آن را دیده ایم. در واقع کوکی در مرورگر ها، یک فضایی را در مرورگر شما به خود اختصاص می دهند تا بتوانند اطلاعات مورد نیاز اکانت شما در یک سایت، را نگه دارند. برای مثال اینکه دیگر مجبور نیستید تا برای ورود به اینستاگرام در مرورگر، یوزرنیم و پسورد وارد کنید، نشان دهنده این است که یورز نیم و پسورد شما در آن ذخیره شده است.

هکر ها میتوانند با باز کردن راه خود به کوکی های مرورگر شما، به راحتی به اطلاعات شما دسترسی پیدا کنند و شما را هک کنند.

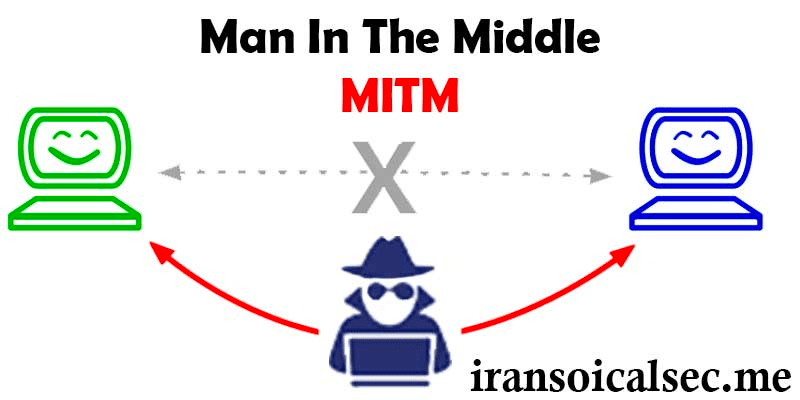

فرد میانی یا MITM (Man In The Middle)

یکی دیگر از روش های هک نیز که اگر به آن مسلط شوید، می تواند به شما به عنوان یک هکر کمک بسیار زیادی بکند. روش فرد میانی است. تصور کنید دو نفر در حال صحبت کردن هستند که شخصی در میان یا کنار آنها نشسته است و به همه اطلاعات دست پیدا می کند. روش MITM نیز به همین شکل است و هکر به تمامی اطلاعات رد و بدل شده دست پیدا می کند. هکر ها می توانند به واسطه این روش کار های زیر را انجام دهند:

- جایگزین کردن فایل های ارسالی با فایل دلخواه

- متصل کردن قربانی به وب سایت های دیگر

- دیدن تمامی تاریخچه مرورگر های شما

- متصل شدن به گوشی شما به شرط باز بودن پورت های خاص

حملات محروم سازی از سرویس (DDoS)

حملات DDoS یکی از ترسناک ترین حملات هکر ها به سایت ها یا سرور ها هستند. حملات DDoS به زبان ساده به این معناست. تصور کنید یک سایت برای فروش اینترنتی بلیط دربی اقدام می کند. ولی این سایت در لحظه و آن واحد، فقط به 50 سیستم می تواند سرویس بدهد و بقیه باید دقایق بعد دوباره تلاش کنند و شانس خود را امتحان کنند.

حال تصور کنید یک هکر سیستمی طراحی می کند که 49 بار و به طور مداوم به سیستم درخواست ارسال می کند. این باعث می شود که هکر ثبت نام خود را به راحتی انجام دهد و سیستم نیز از کار می افتد و برای همین امنیت پایین می آید.

البته این مثال، نمونه ای آسیب و بی خطر از DDoS بود اما ممکن است این حملات به صورت گسترده تر نیز روی سرور های صورت بگیرند که برای یک سرور مهم که باید آنلاین باشد، می تواند آسیب های جبران ناپذیری داشته باشد. معادل

کی لاگر ها چکار می کنند؟

کی لاگر ها (Key Loggers)

آیا می دانستید هر بار که در حال تایپ کردن پس ورد خود با یک کیبورد هستید، احتمال هک شدن شما وجود دارد؟ همه کیبورد ها، یک بخش خاص دارند و شما با فشردن هر کلید روی کیبورد، یک کد را ارسال می کنید و این کد و در واقع صدا، به مانند موج را در فضا پخش می کنید و برخی از هکر ها می توانند به واسطه دستگاه های خاصی که کی لاگر نام دارند، این موج ها را دریافت می کنند و متوجه می شوند که شما چه دکمه ای را فشرده اید و از رمز شما پی می برند و شما را هک می کنند.

اسپایدرینگ (Spidering)

این یکی از روش های هک کردن یک سازمان، از روش اسپایدرینگ می باشد. در یک سازمان، یک تعداد خاص از پسورد وجود دارد که روی بخش های مختلف، این پسورد های گذاشته می شوند. با این حال، هکر تلاش می کند تا یک سری از عبارات مرتبط را جمع آوری کند و از طریق آن راه خود را به داده های سازمان باز کند. اما اگ امنیت سیستم های یک شرکت بالا باشد و یا تعداد این پسورد ها بیشتر باشد، امنیت سازمان بالاتر می رود و احتمال کار کردن این روش پایین می آید.

مهندسی اجتماعی (Social Engineering)

در این بخش قصد داریم تا خطرناک ترین روش هک را به شما معرفی کنیم. «مهندسی اجتماعی». این روش، در واقع روشی است که هکر مجبور نیست آن را از پشت کامپیوتر انجام دهند. مهندسی اجتماعی به این معناست که هکر با شما آشنا می شود؛ با شما ارتباط برقرار می کند و رمز ها و حتی راز های زندگی شما را کم کم از شما دریافت می کند و به این روش شما را هک می کند. روش مهندسی اجتماعی تنها روش هک شدن است که روش قطعی برای جلوگیری ندارد. شما خودتان باید مراقب باشید که برای مثال رمز خود را به هیچ کس نگویید و یا اطلاعاتی را به کسی نگویید و خودتان مواظب باشید تا به این روش خطرناک هک نشوید؟

امیدواریم که توانسته باشیم توسط این مقاله در مجله امنیت دنیای دیجیتال به شما کمک کرده باشیم تا روش های مختلف هک و راهکار های جلوگیری از آنها را به شما آموزش داده باشیم.

«اطلاعیه ی مهم»

با درود و احترام بدینوسیله به اطلاع می رساند: فعالیت تیم کارشناسان و متخصصین، صرفاً در جهت آموزش و اطلاع رسانی در خصوص اقدامات پیشگیرانه به منظور افزایش سطح آگاهی و امنیت کاربران شبکه های اجتماعی و جلوگیری از دستیابی غیر مجاز به داده های شما در سیستم های رایانه ای ( هک شدن ) می باشد و این مجموعه هیچ گونه خدماتی در راستای درخواست هک، مسوولیت و پیامدهای ناشی از آن را تحت هیچ عنوان و به هیچ شرطی نمی پذیرد. امیدواریم مطالعه ی مستمر موضوعات آموزشی ما و دنبال کردن آنها ضمن سودمند بودن، راهی مطمئن و قابل اعتماد برای ارتقای امنیت و افزایش درصد ضریب جلوگیری و نفوذ به حوزه های شخصی و خصوصی شما باشد.

آسودگی خاطر شما در استفاده از رسانه های اجتماعی و کمک به محافظت از داده هایی که در فضای مجازی به اشتراک می گذارید هدف و آرمان ماست.

با تجدید احترام